McDonald’s franchise’lerinin %90’ı tarafından kullanılan işe alım sistemi McHire’da büyük bir güvenlik açığı keşfedildi. Paylaşılan bilgilere nazaran yalnızca ve yalnızca “123456” şifresiyle erişilebilen yönetici paneli, milyonlarca müracaat sahibinin şahsî datalarının açığa çıkmasına neden oldu.

Bilmeyenler için; McHire, McDonald’s restoranlarının yeni çalışanları işe alırken kullandığı sohbet tabanlı bir platform. Sistem, Paradox.ai tarafından geliştirilen ve “Olivia” ismini taşıyan bir yapay zeka asistanı üzerinden müracaatları topluyor, kullanıcıların irtibat bilgilerini, vardiya tercihini ve kişilik testi sonuçlarını kayıt altına alıyor.

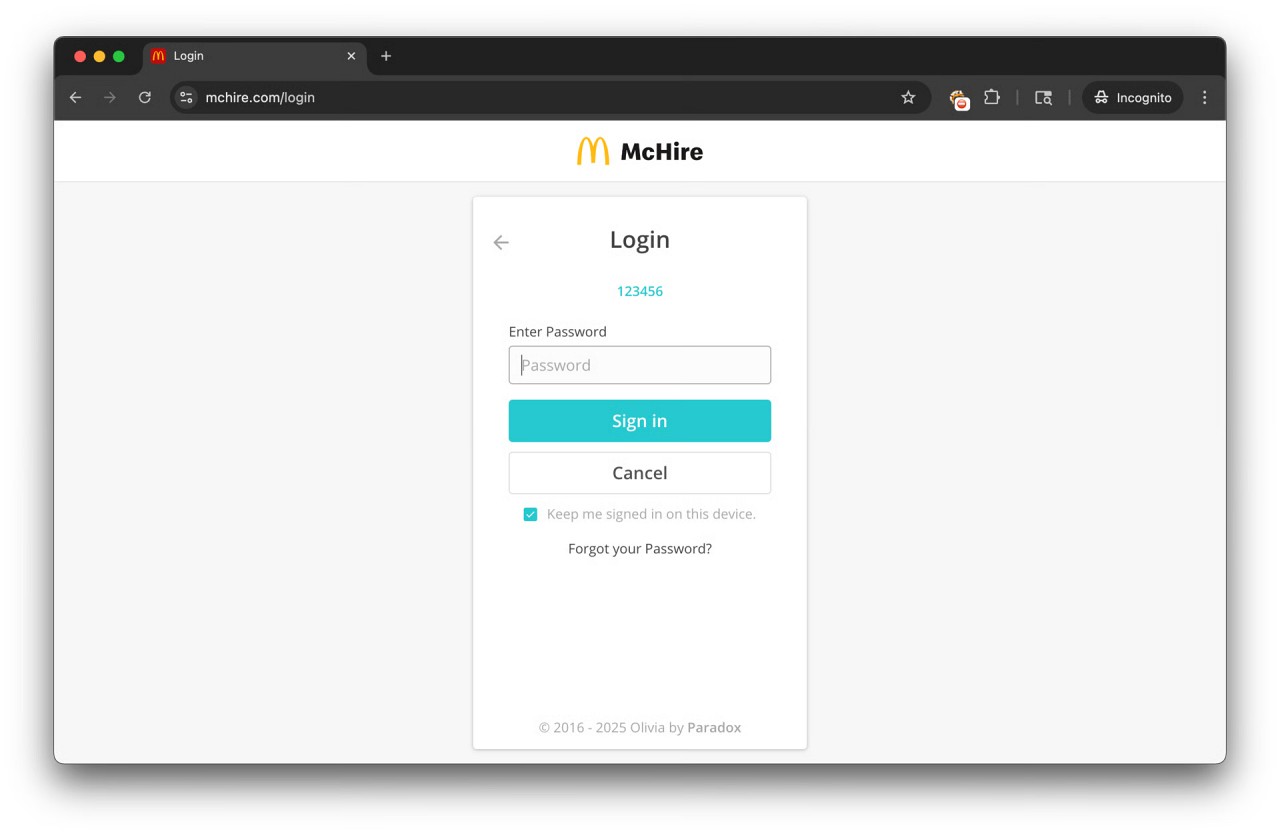

Herkese açık yönetici paneli: “123456” ile önüne gelen girebiliyor

Araştırmacılar, McHire yönetici giriş panelinde yer alan “Paradox team members” ilişkisi üzerinden gerçekleştirdikleri sadece birkaç deneme ile panele ulaşabildi. Kullanıcı ismi ve şifreye 123456 gibi yaygın bir kombinasyon yazıldığında sistem anında oturum açtı.

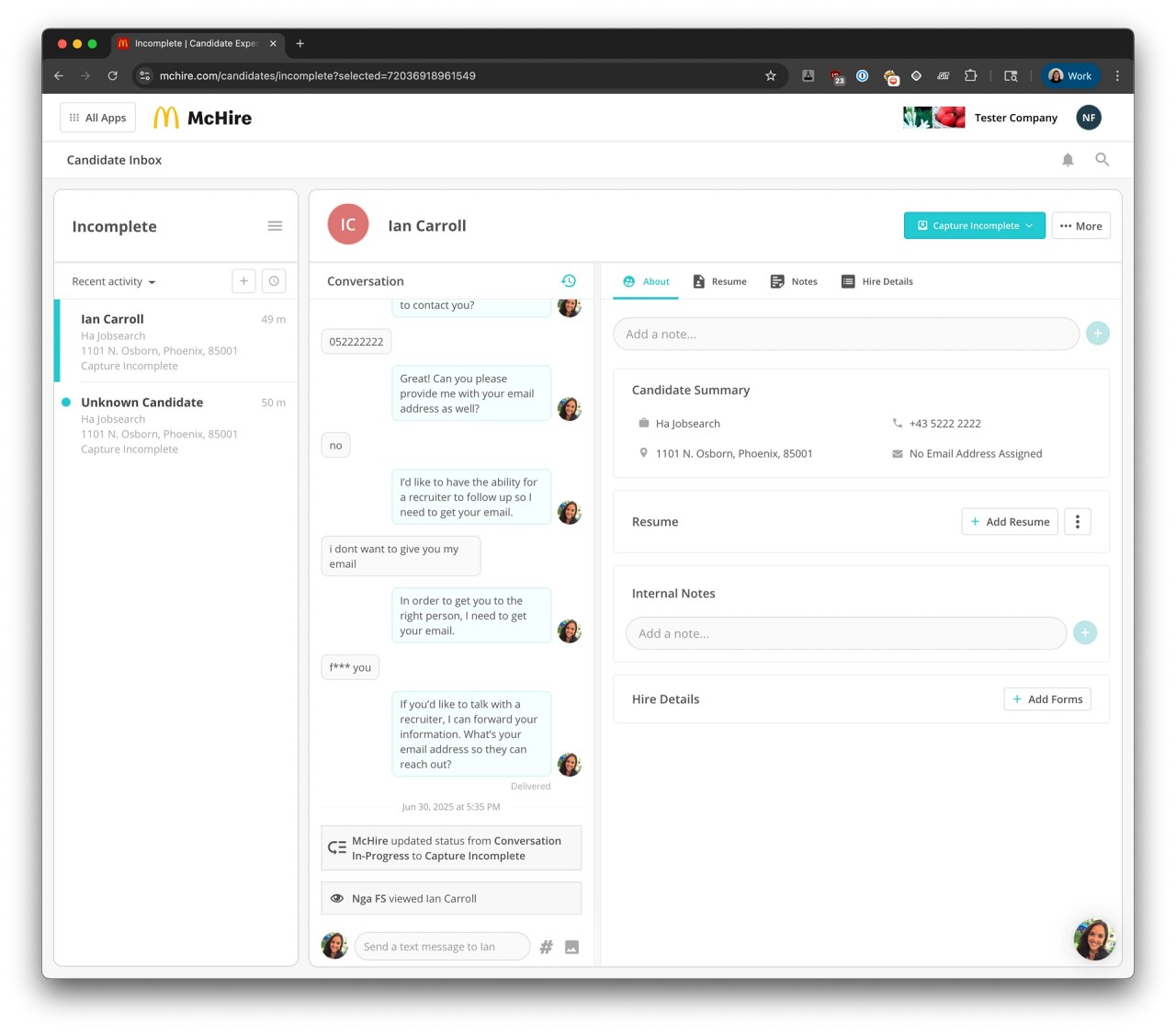

Bu sayede restoranların yönetici hesaplarına erişildi ve sistemin nasıl çalıştığı gözlemlendi. Fakat temel sorun burada başlamadı. Sistemdeki asıl güvenlik açığı, “lead_id” ismi verilen bir numara ile çalışan bir API oldu. Geliştiricilerin iç testlerde kullandığı bu API, rastgele bir kimlik doğrulama yahut erişim denetimi olmadan kullanıcı bilgilerini erişime açıyordu.

Bu prosedür ile geçmişte McDonald’s’a başvurmuş rastgele bireylerin isim, adres, telefon, e-posta ve vardiya tercihi üzere bilgilerine ulaşılabiliyordu. Bitmedi! Her kullanıcıya özel atanan doğrulama token’ları da sızdırıldı. Bu token’lar, kullanıcı ismine sisteme giriş yapmaya imkân veriyordu.

Bu açık üzerinden erişilebilen bilgiler ortasında şunlar yer alıyor:

- Ad, soyad, telefon numarası, e-posta, açık adres

- Başvuru sürecindeki adımlar ve kişilik testi cevapları

- Kullanıcıya özel doğrulama token’ları (chat geçmişi dahil)

- Tüm sistem mesajlaşmaları

Veri sızıntısı, dünya çapında 64 milyondan fazla McDonald’s başvurusunu kapsıyor.

Araştırmacılar durumu fark ettikten sonra derhal Paradox.ai ile irtibata geçti. Fakat şirketin güvenlik sayfasında rastgele bir açık bildirimi yapılabilecek kanal bulunmuyordu. Grup, rastgele e-posta adreslerine ulaşmaya çalışarak durumu duyurdu. Nihayet gerçek bireylere ulaşıldığında, Paradox.ai temsilcileri süratlice devreye girerek açığı kapattıklarını ve sistemde geniş çaplı bir inceleme başlattıklarını bildirdi.